Seus códigos existentes contém uma série de vulnerabilidades de segurança.

Nas empresas, a base de código existente contém uma série de vulnerabilidades de segurança. As questões de segurança são freqüentemente consideradas como parte dos critérios de aceitação de uma aplicação, porém, nunca são 100% resolvidas.

Não se trata apenas de um problema com más práticas de codificação, mas também com o fato de algumas empresas priorizarem as datas de lançamento de seus produtos e serviços em detrimento de características de segurança, não priorizando o processo de gerenciamento do ciclo de vida deste produto, o quanto antes.

A segurança cibernética é uma batalha sem fim para as empresas e o código fonte fica de fora deste desafio. Portanto o código muitas vezes permanece inseguro e torna-se vulnerável a futuros ataques cibernéticos.

A questão maior é que o código nunca é suficientemente seguro para que os cyber criminosos fiquem totalmente afastados - mesmo que você esteja usando medidas como firewalls de perímetro, anti-vírus dentre outros.

Penso portanto que:

- A cyber segurança é um alvo em constante movimento. O código nunca é suficientemente seguro para manter de tão distantes os ataques cibernéticos.

- Há sempre maneiras de invadir o sistema, mesmo se você achar que seu código está limpo e protegido contra malware.

Os vazamentos de dados e as violações de aplicações continuam acontecendo, e o problema não irá desaparecerá tão cedo. Para garantir uma maior segurança no seu produto ou serviço você precisa de uma estratégia de código seguro!

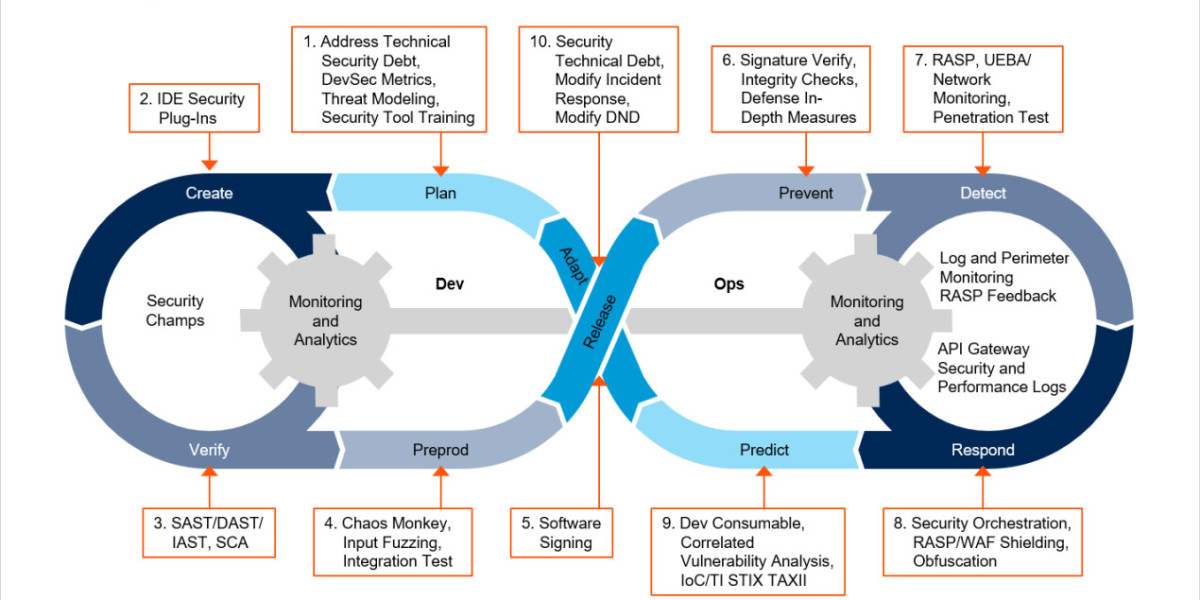

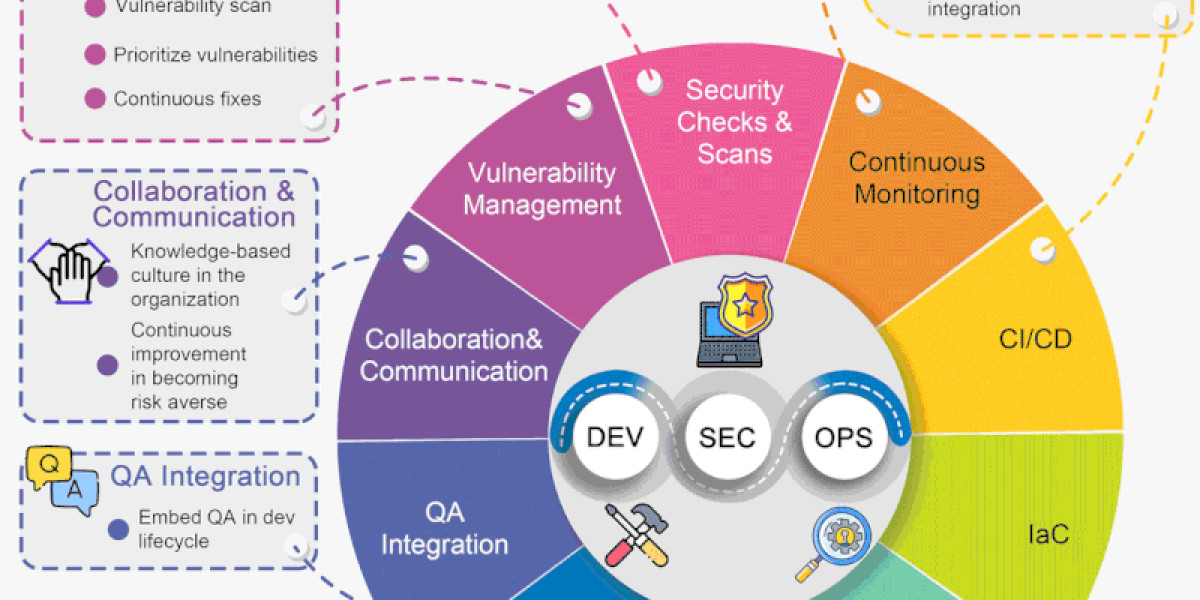

O primeiro passo neste processo é criar um pipeline de desenvolvimento seguro.

O segundo passo é implementar uma revisão regular de seu processo de desenvolvimento de software em cada estágio de desenvolvimento, como: SAST, DAST e RASP, com o objetivo de encontrar pontos fracos antes que eles possam levar a problemas de segurança ou mesmo a dados comprometidos.

O terceiro passo é encontrar bugs em seu código fonte o mais cedo possível para que você possa corrigi-los mais facilmente e se proteger de ataques como injeção SQL ou XSS, certificando-se de que todas as entradas sejam validadas corretamente antes de escrevê-las em tabelas de banco de dados (se aplicável).

Com uma estratégia de Código Seguro, seu código estará a salvo de ataques cibernéticos, violações de dados e hackers!

O mundo do desenvolvimento de software está em um estado constante de evolução. À medida que novas ferramentas e tecnologias são desenvolvidas, os pesquisadores de segurança (do bem ou do mal) estão sempre em busca de novas vulnerabilidades que possam ser exploradas para causar danos.

O problema com isto é que não importa quanto esforço seja feito para proteger o produto ou aplicação antes que ele entre em funcionamento, sempre haverá alguma forma de explorá-lo ou quebrar suas defesas. Isto significa que mesmo que você tenha investido muito em práticas e processos de Código Seguro, sempre haverá espaço para melhorias e novas maneiras de manter seu código a salvo de ataques cibernéticos e violações de dados!

Conclusão

Acredito portanto que uma boa maneira de proteger o seu negócio é implementando uma estratégia de Código Seguro. Isto garantirá a evolução de seu produto ou serviço digital e principalmente a segurança contra novos ataques e vazamento de dados.